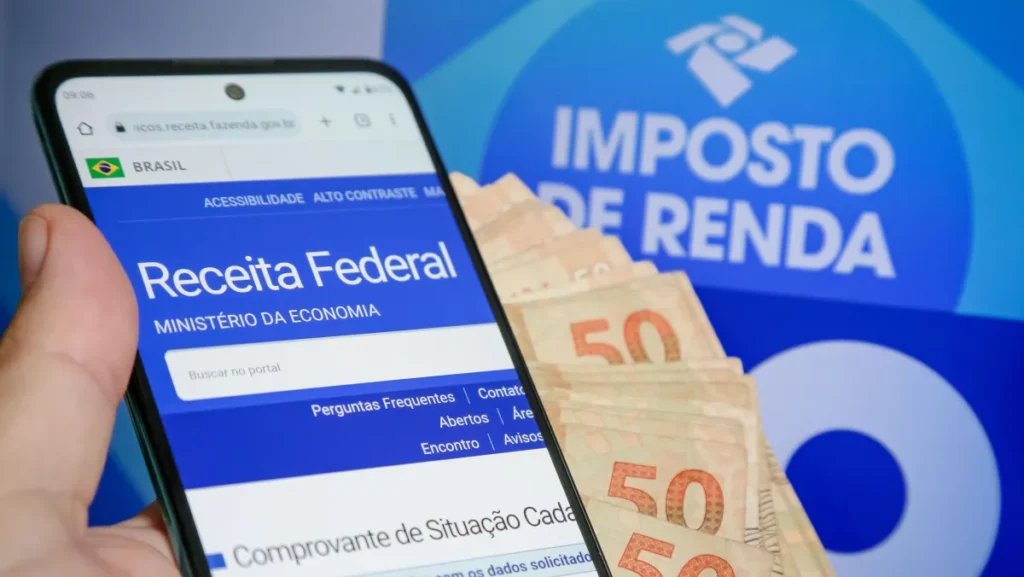

Pesquisadores de universidades dos Estados Unidos descobriram uma nova falha no Android que pode permitir a captura de informações sensíveis exibidas na tela do celular.

A vulnerabilidade, batizada de Pixnapping, permite que aplicativos maliciosos monitorem pixels e reconstruam dados como códigos de autenticação, mensagens e e-mails, sem usar ferramentas comuns de captura de tela.

Segundo os pesquisadores, a falha afeta modelos populares com Android 13 a 16, incluindo os smartphones Pixel 6 ao Pixel 9 e o Galaxy S25. O Google já lançou uma correção parcial em setembro de 2025 e promete uma atualização definitiva para dezembro.

Como funciona o ataque Pixnapping

O ataque parte de um aplicativo malicioso instalado pelo usuário, que atua em segundo plano. Ele abre um app-alvo, como mensageiros, e-mail ou autenticadores, e aplica uma camada de blur transparente, o que permite acesso indireto ao processo de renderização da tela.

A técnica se baseia na medição do tempo de renderização de pixels: se um pixel for branco, o tempo será menor; se for colorido, maior. O malware avalia cada pixel individualmente, a uma taxa de até 2,1 pixels por segundo. Com isso, é possível reconstruir os caracteres exibidos sem capturar diretamente a imagem da tela.

Esses dados são então processados por sistemas de reconhecimento óptico de caracteres (OCR), que transformam os padrões de pixels em texto legível — como números de autenticação temporária, senhas ou trechos de mensagens.

Quais aparelhos estão vulneráveis?

A falha foi testada em cinco dispositivos com Android 13 a 16:

- Pixel 6

- Pixel 7

- Pixel 8

- Pixel 9

- Galaxy S25

Segundo os especialistas, os mecanismos que possibilitam o Pixnapping estão amplamente disponíveis em versões recentes do Android. Isso significa que outros modelos e fabricantes podem estar vulneráveis, mesmo sem testes específicos até o momento.

Correções e medidas tomadas pelo Google

O Google lançou uma atualização de segurança em setembro que mitiga parcialmente a vulnerabilidade. Outra correção mais abrangente será incluída no pacote de segurança de dezembro de 2025.

Até lá, os usuários devem manter os dispositivos atualizados e evitar instalar aplicativos de fontes não confiáveis.

De acordo com a empresa, não há indícios de ataques reais usando o Pixnapping até agora. Além disso, a equipe de segurança da Play Store não encontrou nenhum app ativo explorando a falha.

Por que essa falha é preocupante

Diferente de métodos convencionais de espionagem, o Pixnapping não usa funções comuns de captura de tela, o que dificulta sua detecção por sistemas de segurança. Com isso, mesmo apps com permissões limitadas podem ser capazes de obter dados sensíveis.

A vulnerabilidade preocupa especialistas porque pode comprometer códigos de autenticação em dois fatores (2FA), que são temporários e fundamentais para a segurança digital de contas bancárias, redes sociais, e-mails e apps corporativos.

O que usuários podem fazer

Enquanto a correção definitiva não é distribuída, especialistas em segurança recomendam:

- Manter o sistema e aplicativos atualizados

- Baixar apps apenas pela Play Store

- Evitar permissões desnecessárias para apps desconhecidos

- Ativar alertas de atividade suspeita em contas conectadas

*Com informações de Tecnoblog

Espia só: